在国内项目里,.env文件几乎成了默认配置方式,Laravel、Node.js、SpringBoot……无一例外。

但是你真的敢把数据库密码、Token、密钥写在 .env 里,上传到 Git 上?

一不小心:git push,公司服务器就“裸奔”了!

今天就来聊聊怎么用Vault替代传统 .env管理方式,让密钥自动加密、聚焦托管、权限分级、安全审计全都安排上!

截图引用github项目

.env 的几个大坑你中招了吗?

1、密钥明文存在本地:只要能读 .env,谁都能拿到数据库密码

2、权限控制混乱:没有只读、只写区分,暴露风险极大

3、无法审计:谁动了密钥?什么时候改的?全无记录

4、多环境难同步:dev、test、prod版本混乱,出错难排查

5、忘记 .gitignore:.env一旦被提交,后悔药都没得吃

一句话总结:.env 是开发方便,但安全性几乎为零。

Vault 是什么?

Vault 是HashiCorp出品的企业级密钥管理系统,主打的就是安全、权限和自动化。

它能做什么?

- 聚焦管理密钥和配置

- 支持版本控制和审计

- 动态生成临时凭证(DB / AWS 等)

- 细粒度访问控制(谁能访问哪些字段)

- 支持自动密钥轮换

一句话:Vault = 密钥保险柜 + 配置中心 + 安全审计 + 权限系统。

实战:用 Vault 替代 .env 管理配置

Step 1:一键启动 Vault 服务

docker run --cap-add=IPC_LOCK -d

-e 'VAULT_DEV_ROOT_TOKEN_ID=myroot'

-e 'VAULT_DEV_LISTEN_ADDRESS=0.0.0.0:8200'

-p 8200:8200

hashicorp/vault浏览器打开:http://localhost:8200

登录 token:myroot

vault 登录页面

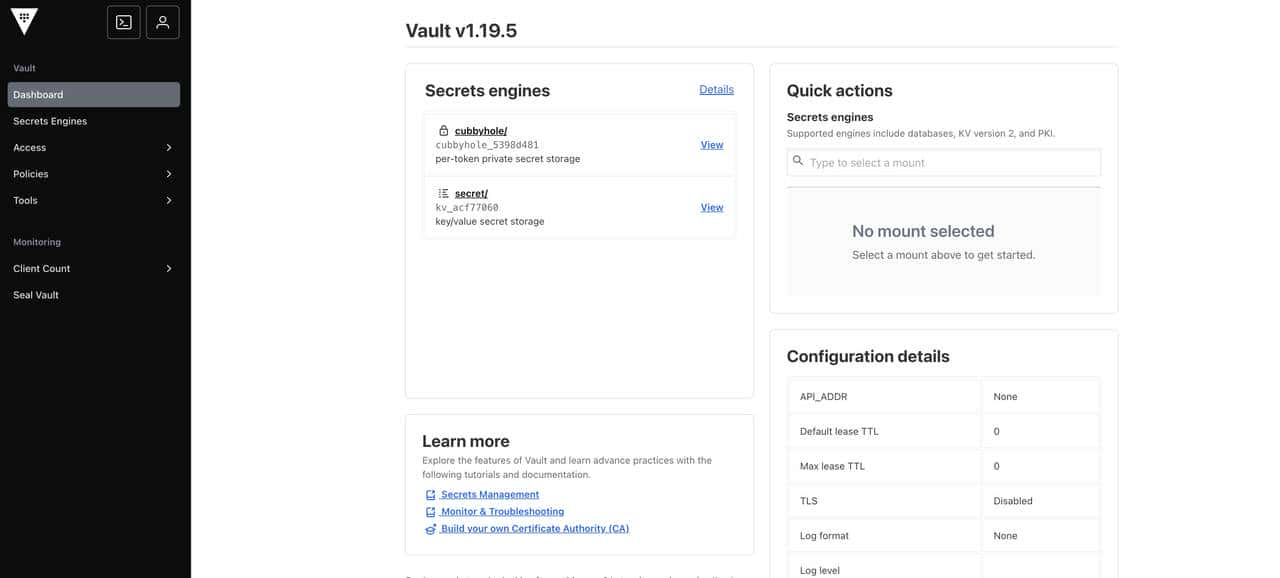

vault 主界面

Step 2:写入配置数据

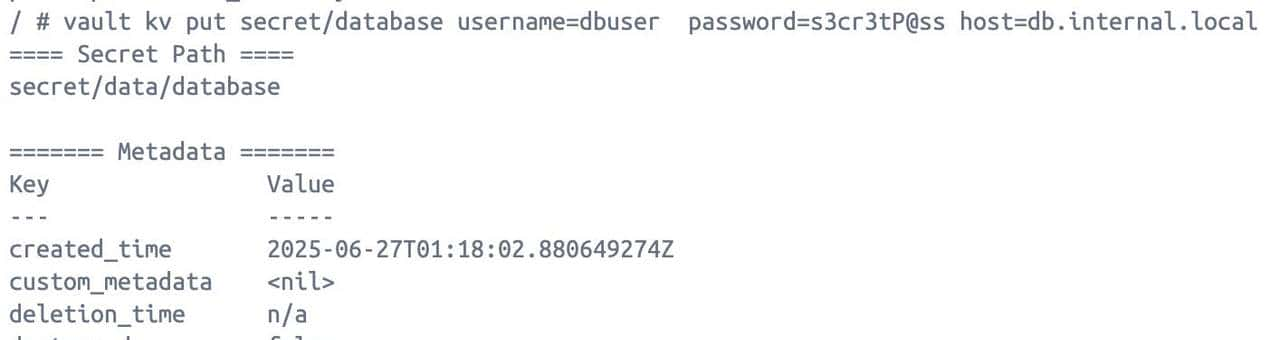

vault kv put secret/database

username=dbuser

password=s3cr3tP@ss

host=db.internal.local说明:

- secret/database 是路径

- 可以写入任意字段,结构类似 JSON

vault kv put 添加密钥

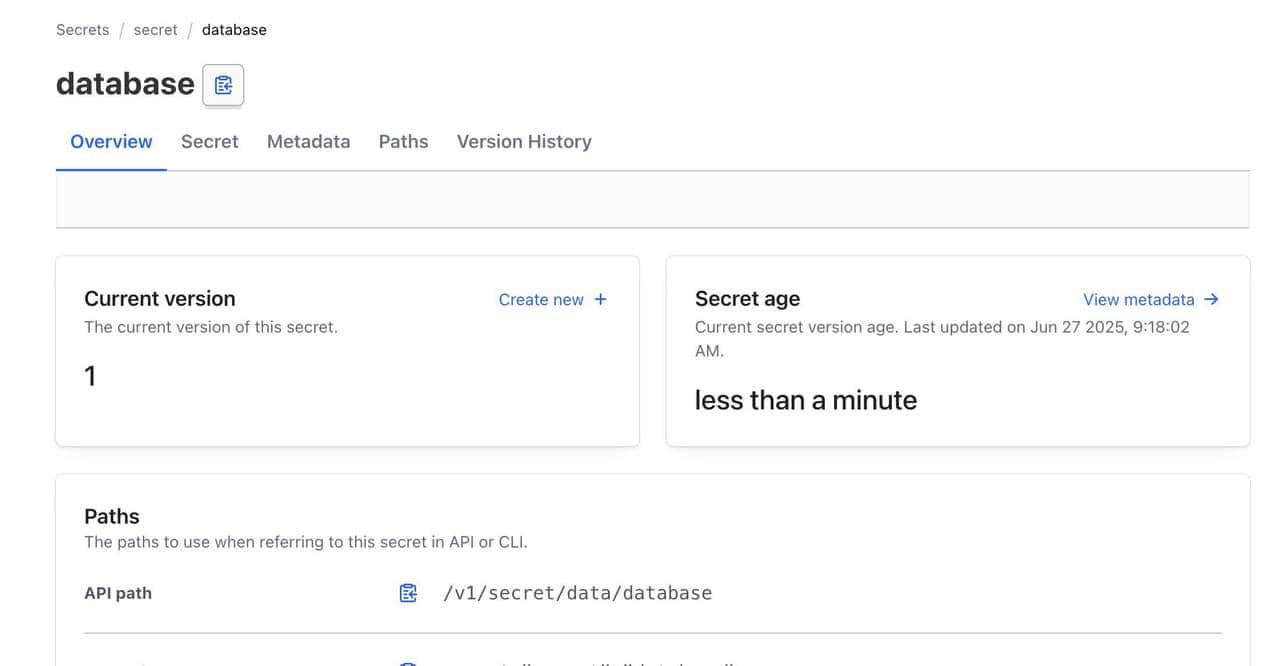

可以在管理界面看到刚才添加的密钥

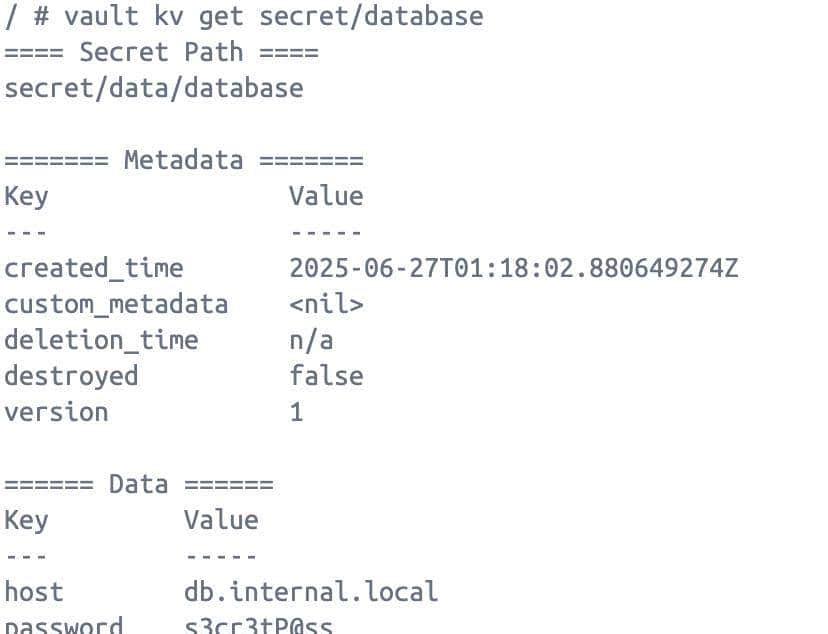

Step 3:读取配置数据

vault kv get secret/database输出示例:

username dbuser

password s3cr3tP@ss

host db.internal.local

vault kv get secret/database 获取密钥

开发语言可以使用官方 SDK 进行对接,下面以 Laravel 为例:

Laravel项目接入Vault配置管理

✅ 安装 SDK

composer require guzzlehttp/guzzle✅ 创建配置拉取脚本(示例:vault-sync.php)

use GuzzleHttpClient;

$token = 'root-token';

$url = 'http://localhost:8200/v1/secret/data/database';

$client = new Client([

'headers' => ['X-Vault-Token' => $token]

]);

$response = $client->get($url);

$data = json_decode($response->getBody(), true);

file_put_contents('.env', implode("

", [

'DB_HOST=' . $data['data']['data']['host'],

'DB_USERNAME=' . $data['data']['data']['username'],

'DB_PASSWORD=' . $data['data']['data']['password'],

]));✅ 项目启动前执行脚本

php vault-sync.php && php artisan serve这样一来:

- .env 文件部署前自动更新

- 不需要明文写入敏感信息

- 安全 + 自动化 = 两全其美!

Vault vs .env配置方式对比

|

特性 |

.env文件 |

Vault托管配置 |

|

密钥加密 |

❌ 明文存储 |

✅ 自动加密 |

|

访问控制 |

❌ 无限制 |

✅ RBAC 权限控制 |

|

配置版本回滚 |

❌ 不支持 |

✅ 内置版本管理 |

|

环境隔离 |

❌ 手动维护 |

✅ 路径分隔多环境 |

|

审计日志 |

❌ 无 |

✅ 全程记录 |

|

安全性 |

❌ 低 |

✅ 高 |

✅ 总结一句话:

.env 用起来舒服,但不适合走上生产线。

Vault 是你进阶 DevSecOps 路上的配置安全基建!

评论区留言:你还在用.env管Token吗?是否想看一篇“Spring Boot + Vault全自动接入教程”?我马上安排!

需要我继续写下一篇《Vault + GitLab CI自动注入密钥实践》?我们可以打个组合拳系列!

那這個Vault的token你寫在哪?或者賬號密碼寫在哪?如果洩露了,是不是所有這個賬號下的賬號信息都洩露了?這個服務部署在哪裡?本地自己用?本地,其他服務器怎麼辦?局域網,如果只限連接本地的怎麼辦?會自動修改如數據庫密碼嗎?如果最終的結果不變,token個寂寞?