引言

Cloudflare是应用最广泛的网页安全和性能优化服务之一,它提供针对DDoS攻击、机器人流量和各种自动化威胁的保护。在其众多安全措施中,TLS指纹识别在识别和阻止可疑连接方面发挥着至关重要的作用。这项技术分析客户端TLS握手的特征,以确定它是否来自合法的浏览器或机器人。

对于处理自动化浏览的网页抓取器、研究人员和开发者来说,Cloudflare的TLS指纹识别可能是一个主要障碍。如果您的请求与真实浏览器的请求不匹配,Cloudflare可能会阻止它们或用验证码来挑战它们。在本文中,我们将探讨Cloudflare TLS指纹识别的工作原理以及使用高级技术和代码实现来解决它的有效方法。

1. 什么是TLS指纹识别?

传输层安全协议(TLS)是一种加密协议,用于保护互联网通信的安全。当客户端(例如,浏览器、机器人或API客户端)连接到服务器时,它会启动一个TLS握手,在此期间,双方协商加密设置以建立安全连接。

在此过程中,握手的特定特征,包括:

TLS版本

密码套件(例如TLS_AES_128_GCM_SHA256,在RFC 8446 – TLS 1.3规范中定义)

压缩方法(尽管由于安全问题,TLS压缩已被弃用)

扩展(例如ALPN、SNI和OCSP stapling,它们影响协议协商和证书验证)

组合在一起形成一个唯一的指纹。由于不同的客户端对TLS的实现略有不同,因此该指纹可以可靠地识别发出请求的软件。

Cloudflare和其他安全提供商使用此方法来检测非浏览器客户端(例如自动化工具和抓取器),方法是将其TLS指纹与已知浏览器的TLS指纹进行比较。如果请求的指纹与预期模式不匹配,则可能会对其进行挑战或阻止。

2. Cloudflare如何使用TLS指纹识别

Cloudflare使用JA3指纹识别来增强安全性,方法是分析客户端TLS握手的独特特征,这些特征被转换为哈希字符串(JA3哈希)。这允许Cloudflare区分真实的浏览器和非标准客户端(如机器人或网页抓取器)。例如,如果Python脚本使用默认的requests库,则其JA3指纹将与浏览器的不同,从而导致阻止或挑战。

2.1 工作原理

TLS握手涉及对加密参数(如密码套件)的协商,这在客户端之间有所不同。Cloudflare使用这些差异来生成唯一的JA3哈希。如果哈希值与典型的浏览器指纹不匹配,则该请求可能会被标记为可疑。

2.2 如何检查您的JA3指纹

您可以使用以下方法检查您的JA3指纹:

使用Bash:

curl –tlsv1.2 –tls-max 1.2 –ciphers DEFAULT https://ja3er.com/json

AI构建项目

使用Python:

import requests

response = requests.get(“https://ja3er.com/json”)

print(response.json())

AI构建项目

2.3 对网页抓取的影响

Cloudflare可以根据其JA3指纹阻止或挑战来自非浏览器客户端的请求。为解决这个问题,网页抓取器可能需要使用Selenium、Playwright或代理服务等工具来模拟浏览器行为,以轮换指纹并避免检测。

3. Cloudflare如何使用TLS指纹识别来阻止机器人

3.1 为什么TLS指纹识别有效

Cloudflare的TLS指纹识别之所以有效,是因为:

浏览器具有独特的TLS指纹: 真实的浏览器(Chrome、Firefox、Edge)会生成可识别的TLS握手。

机器人和脚本具有可预测的模式: 许多自动化工具(例如Python的requests、具有默认设置的Puppeteer)使用固定或过时的TLS配置。

TLS指纹难以伪造: 与可以轻松更改的用户代理字符串不同,修改TLS指纹需要精确控制底层SSL/TLS设置。

3.2 Cloudflare如何阻止可疑客户端

Cloudflare从传入连接中收集JA3指纹,并将其与已知浏览器指纹数据库进行比较。如果发生不匹配,Cloudflare可能会:

对请求发起挑战,显示验证码

完全阻止请求

将请求标记为需要进一步检查

如果您正在运行网页抓取器或自动化工具,未能模拟真实浏览器的TLS指纹很可能会触发Cloudflare的安全防御。

4. 如何解决Cloudflare TLS指纹识别

4.1 使用具有自动化框架的真实浏览器

不要使用像requests这样的基本HTTP库,而是切换到浏览器自动化工具,例如:

Selenium(结合undetected-chromedriver)

Puppeteer(基于Node.js的无头Chrome)

Playwright(多浏览器自动化)

Playwright示例:

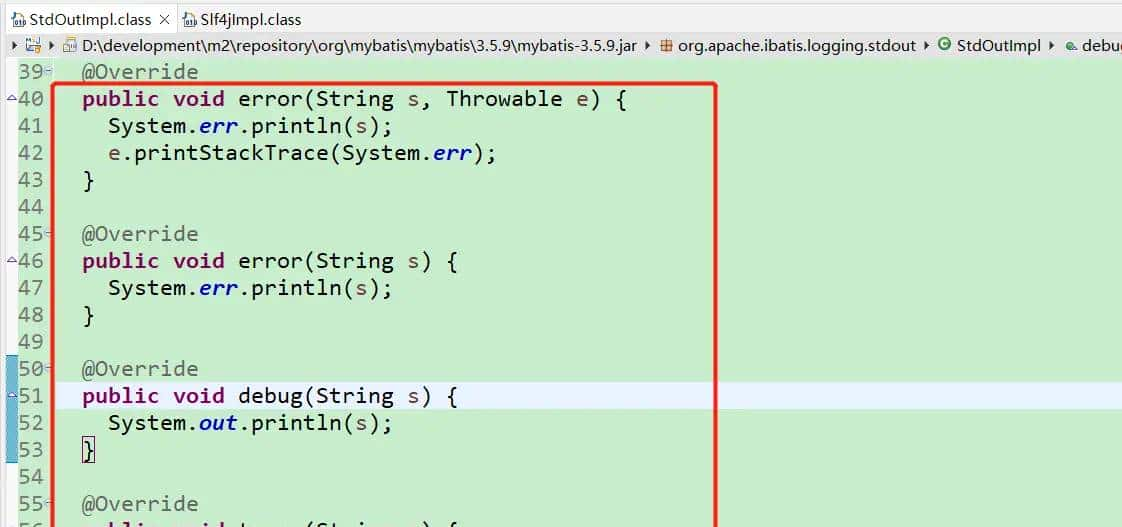

from playwright.sync_api import sync_playwright

with sync_playwright() as p:

browser = p.chromium.launch(headless=True)

context = browser.new_context()

page = context.new_page()

page.goto(“https://ja3er.com/json”)

print(page.content())

AI构建项目

这些框架继承了真实的浏览器TLS指纹,与直接的HTTP请求相比,它们更难以检测。

4.2 模拟浏览器TLS握手

如果您必须使用像Python的requests这样的HTTP库,请修改您的请求以使用:

TLS客户端库: 在Python中使用tls-client或curl_cffi来发送具有真实TLS配置的请求。

自定义标头: 确保您的HTTP标头与真实浏览器的标头匹配。

JA3欺骗: 使用ja3transport等工具生成与浏览器匹配的JA3指纹。

使用tls-client的示例:

from tls_client import Session

session = Session(client_identifier=”chrome_114″)

response = session.get(“https://targetwebsite.com”)

print(response.text)

AI构建项目

4.3 使用住宅或轮换代理

Cloudflare可能会将TLS指纹与IP地址关联起来,因此使用:

住宅代理(来自各种提供商)

轮换代理(每个请求自动更改IP)

可以降低检测的可能性,尤其是在结合真实的TLS设置时。

4.4 使用带有调整的无头浏览器

当使用无头浏览器(例如,Puppeteer,Playwright)时,请确保:

启用隐身模式(例如,Puppeteer Stealth插件)

避免默认的navigator属性(这可能会暴露自动化)

匹配真实浏览器的屏幕分辨率和窗口大小

使用Puppeteer Stealth的示例:

const puppeteer = require('puppeteer-extra');

const StealthPlugin = require('puppeteer-extra-plugin-stealth');

puppeteer.use(StealthPlugin());

(async () => {

const browser = await puppeteer.launch({ headless: true });

const page = await browser.newPage();

await page.goto('https://ja3er.com/json');

console.log(await page.content());

await browser.close();

})();

AI构建项目

5. 常见问题解答

5.1 什么是TLS,为什么它很重要?

TLS(传输层安全协议)通过加密客户端和服务器之间的数据来确保安全通信,防止未经授权的访问和数据操纵。

5.2 如何保护我的网站免受DDoS攻击?

使用像Cloudflare这样的服务进行DDoS保护,实施速率限制,使用Web应用程序防火墙(WAF),并保持软件更新。

5.3 什么是验证码,为什么它被用于网站上?

验证码是一种用于区分人和机器人的测试,保护网站免受自动化脚本的滥用并防止垃圾邮件。

5.4 如何排除Cloudflare SSL/TLS错误?

检查SSL证书安装,确保正确的Cloudflare SSL/TLS设置,验证TLS版本支持,并排除防火墙或DNS问题。

5.5 如何提高我的网站安全性?

使用HTTPS,实施WAF,定期更新软件,启用双因素身份验证,防止DDoS,并备份数据。

结语

Cloudflare的TLS指纹识别是一种复杂的技术,用于通过分析客户端的TLS握手来检测和阻止自动化请求。但是,通过了解JA3指纹识别的工作原理并实现浏览器自动化、JA3欺骗和代理轮换,可以解决Cloudflare的检测机制。

在实际应用中,最有效的方法是结合使用真实浏览器自动化工具和适当的代理策略。随着安全技术的不断发展,保持对最新绕过技术的了解将有助于确保您的自动化工具持续有效运行。

相关文章