你好,我是 shengjk1,多年大厂经验,努力构建 通俗易懂的、好玩的编程语言教程。 欢迎关注!你会有如下收益:

了解大厂经验拥有和大厂相匹配的技术等

希望看什么,评论或者私信告诉我!

文章目录

一、背景二、基础知识准备三、SSLException异常原因3.1 什么是 `SSLException`?3.2 常见触发 `SSLException` 的原因3.3、典型异常示例(Java)3.4、如何解决?

四、关于 CA4.1 数据证书是什么?4.2 数据证书有什么用?4.3 CA是什么?4.4 CA有什么用?

五、公司内网是如何解密 HTTPS5.1 场景举例:5.2 原理:**中间人攻击(MITM)被“合法化”了**5.3 风险与前提:5.4图示5.6 检查是否被公司监控5.7 MAC通过图形界面(推荐,简单直观)

六、DLP 数据防泄漏系统6.1 DLP 的核心技术原理6.1.1 DLP 是什么?6.1.2 DLP 的三大部署层级

6.2 Endpoint DLP 如何工作?(核心)6.2.1 **内核级驱动**(Kernel Driver)6.2.2 **应用层 Hook / 注入**6.2.3. **屏幕与输入监控**6.2.4. **策略执行引擎**

6.3、DLP 能监控什么?不能监控什么?6.4 :如何杜绝 DLP 监控?(合法且可行)6.4.1 根本原则:**物理与逻辑隔离**6.4.2 检测是否已安装 DLP 软件6.4.2.1 在 macOS 上检查:6.4.2.2 在 Windows 上检查:

6.5、移除 DLP 软件(仅限个人设备)6.5.1 方法 1:通过官方卸载程序6.5.2 方法 2:手动清理(高风险,谨慎操作)

6.6、预防 DLP 安装6.6.1. **拒绝 MDM 配置文件**6.6. 2. **禁用自动软件安装**6.6.3. **使用标准用户账户**

6.7、高级防护:对抗已安装的 DLP(理论可行,实操复杂)6.7 总结:一张表掌握核心

七、总结

一、背景

SSL 和 SSLException目前已经看多很多次了,所有想把相关的内容总结一下,然后搞懂公司内网是如何获取HTTPS加密信息的。

二、基础知识准备

HTTPS:HTTP over SSL/TLS ,目前主流网站都支持了 HTTPS,主要用于保护客户端(如浏览器)和服务器之间的数据传输不被窃听、篡改或伪造。那为什么公司可以呢?

SSL/TLS 是用于在网络上提供安全通信的加密协议

SSL(Secure Sockets Layer,安全套接层):由 Netscape 公司在 1990 年代开发,是早期用于加密网络通信的协议。目前已不再推荐使用(如 SSL 2.0、SSL 3.0 存在严重安全漏洞)。TLS(Transport Layer Security,传输层安全):是 SSL 的继任者,由 IETF(互联网工程任务组)标准化。目前广泛使用的版本包括 TLS 1.2 和 TLS 1.3。

虽然人们常把两者合称为 “SSL/TLS”,但现代系统实际上几乎都使用 TLS。

SSL/TLS 的主要作用

加密(Confidentiality):确保传输的数据(如密码、信用卡号)对第三方不可读。完整性(Integrity):防止数据在传输过程中被篡改。身份验证(Authentication):通过数字证书验证服务器(有时也包括客户端)的身份,防止“中间人攻击”。

SSL/TLS 工作原理简述(简化版)

客户端说:“我想连你,支持哪些加密方式?”服务器回应:“我选 TLS 1.3,这是我的证书”客户端验证证书是否可信(是否由信任的 CA 签发?域名对吗?没过期?)如果验证通过,客户端生成一个随机的会话密钥,用证书里的公钥加密后发给服务器服务器用自己的私钥解密得到会话密钥双方之后用这个会话密钥进行高效对称加密通信

三、SSLException异常原因

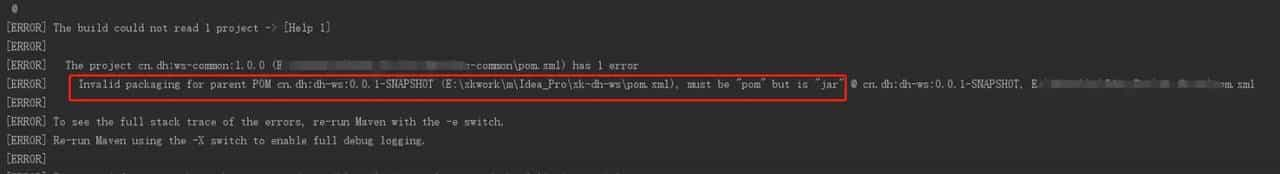

SSLException

3.1 什么是

SSLException

SSLException

SSLException

简单说:HTTPS 依赖 SSL/TLS,而 SSLException 就是 SSL/TLS 出错时的报错。

3.2 常见触发

SSLException

SSLException

证书问题

服务器证书已过期证书由不受信任的 CA(证书颁发机构)签发(比如自签名证书)证书的域名与请求的 URL 不匹配(如证书是给

example.com

api.example.com

协议或加密套件不兼容

客户端和服务器支持的 TLS 版本不一致(如服务器只支持 TLS 1.3,而客户端只支持 TLS 1.0)使用了已被禁用或不安全的加密算法

系统时间错误

如果本地系统时间严重偏差(比如差了好几年),会导致证书验证失败(因为证书有有效期)

中间人攻击或网络代理干扰

某些企业防火墙或调试代理(如 Charles、Fiddler)会安装自己的根证书来解密 HTTPS 流量,如果客户端未信任该证书,就会报错

Java 信任库(truststore)配置问题

Java 默认只信任其内置的 CA 列表。如果你访问的服务器使用私有 CA 签发的证书,而你没把该 CA 加入到 Java 的

cacerts

SSLException

javax.net.ssl.SSLHandshakeException

3.3、典型异常示例(Java)

javax.net.ssl.SSLHandshakeException:

sun.security.validator.ValidatorException:

PKIX path building failed:

unable to find valid certification path to requested target

这个错误的意思就是:Java 找不到一条可信的证书链来验证服务器证书 → 本质是证书不受信任。

3.4、如何解决?

✅ 推荐做法(生产环境):

确保服务器使用由公共可信 CA(如 Let’s Encrypt、DigiCert)签发的有效证书保持客户端系统时间和时区正确升级客户端和服务端都支持现代 TLS 版本(如 TLS 1.2+)

四、关于 CA

你问的这几个问题非常关键,它们构成了现代网络安全通信(尤其是 HTTPS)的核心。我们逐一清晰解释:

4.1 数据证书是什么?

数字证书(通常指 SSL/TLS 证书)是一个电子“身份证”,由权威机构签发,用于证明某个公钥确实属于某个网站或服务器。它包含以下关键信息:

域名(如

www.example.com

📌 类比:就像你的身份证由公安局签发,证明“张三”这个人真实存在;SSL 证书由 CA 签发,证明“这个网站确实是它声称的那个网站”。

4.2 数据证书有什么用?

身份验证:浏览器通过证书确认你访问的是真正的银行网站,而不是钓鱼网站。建立加密通道的基础:客户端用证书里的公钥加密一个“会话密钥”,只有拥有对应私钥的服务器才能解密 → 后续通信用该密钥对称加密。

4.3 CA是什么?

CA 是受信任的第三方组织,负责签发和验证数字证书。常见公共 CA:Let’s Encrypt(免费)、DigiCert、GlobalSign、Sectigo 等。

4.4 CA有什么用?

担保身份真实性:CA 在签发证书前会验证申请者是否真的拥有该域名(比如通过 DNS 记录或文件验证)。构建信任链:操作系统和浏览器内置了受信任的根 CA 列表。只要证书是由这些 CA(或其子 CA)签发的,浏览器就自动信任。

🔐 信任模型:

浏览器信任根 CA → 根 CA 签发中间 CA → 中间 CA 签发网站证书 → 浏览器信任网站证书

五、公司内网是如何解密 HTTPS

5.1 场景举例:

你在公司用电脑访问

https://bank.com

5.2 原理:中间人攻击(MITM)被“合法化”了

公司生成一对密钥:

company-root-private-key

company-root-public-key

Company Root CA

这样你的浏览器/系统就信任这家公司签发的任何证书 当你访问

https://bank.com

监控代理拦截请求代理自己生成一个伪造的

bank.com

Company Root CA

发现它是由

Company Root CA

Company Root CA

5.3 风险与前提:

必须提前安装并信任攻击者的根证书,否则浏览器会警告“证书不受信任”正常情况下,你不会随便安装未知根证书(这就是为什么系统默认只信任知名 CA)企业环境中,IT 部门会通过组策略自动部署公司根证书,员工无法拒绝

🔒 所以:HTTPS 的安全性依赖于“你只信任合法的 CA”。一旦你信任了一个恶意或监控用的 CA,HTTPS 就可能被解密。

5.4图示

正常情况:

你 ←(TLS, 用 bank.com 证书)→ 银行服务器

↑

└─ 证书由 Let's Encrypt 签发 → 浏览器信任 → 安全

被监控情况:

你 ←(TLS, 用伪造 bank.com 证书)→ 公司代理 ←(TLS, 用真证书)→ 银行

↑ ↑

└─ 伪造证书由 Company CA 签发 └─ 真证书由 Let's Encrypt 签发

└─ 你信任 Company CA → 不报警 → 通信被解密!

✅ 关键结论:

证书 = 网站的“数字身份证”CA = 发身份证的“公安局”TLS = 保证通信加密和身份验证的协议安装自己的根证书 = 告诉系统“我也信任这个‘假公安局’”,从而允许它签发“合法”的假身份证,实现 HTTPS 解密

5.6 检查是否被公司监控

用 G OOGLE 访问 https://www.google.com

进入开发者模式, Privacy and security 选项,查看证书

查看 “颁发者”:

正常应为:Google Trust Services LLC 或 GTS CA 1C3

如果显示:YourCompany Internal CA → 说明流量被解密监控!

5.7 MAC通过图形界面(推荐,简单直观)

步骤:使用「钥匙串访问」查看所有受信任的根证书

打开 应用程序 → 实用工具 → 钥匙串访问(Keychain Access)左侧边栏选择:

系统根证书(System Roots)→ 查看 Apple 预装的全球 CA登录(Login)或 系统(System)→ 查看用户/管理员手动安装的证书 在右侧列表中:

点击 “种类” 列排序,找到 “证书颁发机构”或在搜索框输入关键词(如公司名、Proxy、Internal) 双击可疑证书 → 查看详情:

“颁发者”和“主题”是否一致?(自签名根证书两者相同)“信任”设置是否为“始终信任”? 特别关注:

不是知名 CA(如 DigiCert, Let’s Encrypt, GlobalSign, Sectigo, Amazon, Google, Microsoft)名称奇怪、拼写错误、或明显是内部用途的

六、DLP 数据防泄漏系统

理解 DLP(Data Loss Prevention,数据防泄漏)系统的工作原理,并掌握 如何在合法、合理的前提下避免被过度监控,是现代数字工作者保护隐私与自主权的关键能力。

本文将分为两部分:

深度解析 DLP 的技术原理(从终端到云端)提供实用、可行的策略,帮助你在个人设备上杜绝企业级监控

6.1 DLP 的核心技术原理

6.1.1 DLP 是什么?

DLP(Data Loss Prevention)是一套识别、监控和阻止敏感数据非法外泄的安全体系。它广泛应用于金融、政府、科技等对数据合规要求高的行业。

⚠️ 注意:DLP ≠ 网络监控,≠ 键盘记录器。

它的核心是 “基于内容的策略控制”,而非无差别监听。

6.1.2 DLP 的三大部署层级

| 层级 | 部署位置 | 监控能力 | 是否需证书 |

|---|---|---|---|

| Endpoint DLP(终端) | 员工电脑(Windows/macOS) | 文件操作、USB、剪贴板、打印、应用行为 | ❌ 不需要 |

| Network DLP(网络) | 企业防火墙/代理 | 出站流量内容(邮件、HTTP 上传) | ✅ 需要(HTTPS 解密) |

| Cloud DLP(云) | SaaS 平台(如 O365、GWS) | 云文档共享、邮件外发 | ❌ 不需要(通过 API) |

✅ 绝大多数监控能力来自 Endpoint DLP,与证书无关。

6.2 Endpoint DLP 如何工作?(核心)

这是最强大的 DLP 形式,直接运行在你的电脑上,通过以下技术实现监控:

6.2.1 内核级驱动(Kernel Driver)

在 Windows 上注册 File System Minifilter Driver在 macOS 上使用 Endpoint Security Framework(ESF)或 I/O Kit能在文件写入磁盘前拦截并扫描内容

例:当你复制

到 U 盘,DLP 驱动在

salary.xlsx阶段读取文件内容,匹配身份证正则,若命中则阻断。

IRP_MJ_WRITE

6.2.2 应用层 Hook / 注入

通过 DLL 注入(Windows)或 DYLD_INSERT_LIBRARIES(macOS)挂载到目标进程Hook 关键 API:

WriteFile

send

WSASend

CFPasteboardCopyString

6.2.3. 屏幕与输入监控

调用操作系统 API 捕获屏幕(如 Windows Graphics Capture、macOS ScreenCaptureKit)记录键盘输入(较少见,通常需额外授权)

6.2.4. 策略执行引擎

本地策略库(XML/JSON)定义:

{

"rule": "Block PII to USB",

"conditions": {

"content_type": ["ID_CARD", "BANK_ACCOUNT"],

"destination": "REMOVABLE_MEDIA"

},

"action": "BLOCK_AND_ALERT"

}

6.3、DLP 能监控什么?不能监控什么?

| 能监控 | 不能监控 |

|---|---|

| ✅ 本地文件内容(Word/Excel/PDF) | ❌ 加密压缩包(如 password.zip) |

| ✅ USB 拷贝、蓝牙传输 | ❌ 手机拍照屏幕 |

| ✅ 剪贴板文本 | ❌ 端到端加密消息(Signal、WhatsApp) |

| ✅ 打印内容 | ❌ 物理手抄 |

| ✅ 应用内文件发送(如微信传文件) | ❌ 浏览器中未提交的草稿(除非 Hook DOM) |

| ✅ 屏幕截图(部分产品) | ❌ 离线状态下的行为(除非缓存后上报) |

🔒 关键点:DLP 依赖“数据以明文形式暴露给操作系统”。

6.4 :如何杜绝 DLP 监控?(合法且可行)

📌 前提声明:

以下建议仅适用于个人设备(你拥有完全控制权)。

在公司配发的设备上绕过 DLP 可能违反 IT 政策甚至法律。

6.4.1 根本原则:物理与逻辑隔离

| 策略 | 说明 |

|---|---|

| 工作设备 vs 个人设备分离 | 公司电脑只处理工作;个人事务绝不登录 |

| 不安装公司软件到私人 Mac | 包括 VPN 客户端、MDM 配置文件、DLP Agent |

| 使用手机热点代替公司 Wi-Fi | 避免透明代理 + WPAD 自动配置 |

💡 最有效的防御 = 不让 DLP 软件进入你的系统。

6.4.2 检测是否已安装 DLP 软件

6.4.2.1 在 macOS 上检查:

# 1. 检查已知 DLP 进程

ps aux | grep -E "(symantec|digitalguardian|forcepoint|mcafee|crowdstrike)"

# 2. 检查内核扩展(Kext)

kextstat | grep -i "dlp|endpoint"

# 3. 检查 LaunchDaemons(后台服务)

ls /Library/LaunchDaemons/ | grep -i "dlp|symantec|mcafee"

# 4. 检查 Endpoint Security 客户端

sudo log show --predicate 'subsystem == "com.apple.EndpointSecurity"' --info

# 5. 检查 MDM 配置(企业远程管理)

profiles list

6.4.2.2 在 Windows 上检查:

打开 任务管理器 → 启动项 / 进程查看是否有

Symantec

McAfee

DigitalGuardian

Forcepoint

C:Program Files

C:ProgramData

🔍 如果发现上述组件,说明已部署 DLP。

6.5、移除 DLP 软件(仅限个人设备)

6.5.1 方法 1:通过官方卸载程序

大多数 DLP 提供卸载工具(如 Symantec CleanWipe)需管理员密码 + 重启

6.5.2 方法 2:手动清理(高风险,谨慎操作)

# macOS 示例(以 Symantec 为例)

sudo launchctl unload /Library/LaunchDaemons/com.symantec.*

sudo rm -rf /Library/Application Support/Symantec/

sudo rm -rf /Library/LaunchDaemons/com.symantec.*

sudo pkgutil --forget com.symantec.dlp

⚠️ 警告:错误删除系统文件可能导致崩溃。建议先备份。

6.6、预防 DLP 安装

6.6.1. 拒绝 MDM 配置文件

当 Safari 提示“安装描述文件”时,不要点“允许”检查:

系统设置 → 隐私与安全性 → 描述文件

6.6. 2. 禁用自动软件安装

macOS:

系统设置 → 隐私与安全性 → 安全性

6.6.3. 使用标准用户账户

不要日常使用 Administrator/root 账户DLP 安装通常需要提权

6.7、高级防护:对抗已安装的 DLP(理论可行,实操复杂)

⚠️ 以下方法可能违反服务条款,仅作技术探讨。

| 方法 | 原理 | 风险 |

|---|---|---|

| 虚拟机隔离 | 在 VirtualBox 中运行公司软件 | DLP 可能检测 VM 并拒绝运行 |

| 容器化浏览器 | 使用 Firejail 或 Sandboxie | 对终端 DLP 无效 |

| 加密敏感文件 | 用 VeraCrypt 创建加密卷 | DLP 无法扫描内容,但可检测“未知加密文件”并告警 |

| 离线编辑 | 断网状态下处理敏感文档 | 有效,但需严格管理文件流转 |

🛑 现实建议:与其对抗,不如隔离。最安全的方式是绝不让 DLP 进入你的个人设备。

6.7 总结:一张表掌握核心

| 问题 | 答案 |

|---|---|

| DLP 需要证书吗? | ❌ 不需要(终端监控靠驱动/Hook) |

| 能监控 HTTPS 内容吗? | ✅ 能(但需证书 + 代理) |

| 个人设备会被监控吗? | 仅当你主动安装公司软件 |

| 如何杜绝监控? | 1. 不装公司软件 2. 工作/生活设备分离 3. 拒绝 MDM 描述文件 |

| 最有效防御? | 物理隔离 > 技术对抗 |

💡 最后忠告:

你的个人设备是你数字生活的堡垒。

不要轻易交出“root 权限”,也不要随意信任“企业描述文件”。

安全始于边界,成于习惯。

七、总结

深入探讨了 SSL/TLS 协议、SSLException 异常、数字证书(CA)、公司内网 HTTPS 解密以及数据防泄漏(DLP)系统的原理与应对策略。主要内容包括:

SSL/TLS 基础:介绍了 HTTPS 的工作原理、SSL/TLS 协议的作用及其工作流程。

SSLException 异常:分析了 SSLException 的常见原因及解决方法,强调了证书问题、协议不兼容等因素。

数字证书(CA):解释了数字证书的作用、CA 的功能以及信任链的构建。

公司内网 HTTPS 解密:详细分析了公司如何通过中间人攻击(MITM)解密 HTTPS 流量,以及如何检测公司监控。

DLP 系统:深入探讨了 DLP 的工作原理、监控能力及限制,并提供了在个人设备上避免被监控的策略。

相关文章