一、F1090 防火墙配置

1、系统命名:

<H3C>sys

[H3C]sysname f1090

2、接口模式配置:

[f1090]int range g1/0/1 g1/0/2 g1/0/0

[f1090-if-range]port link-mode bridge

f1090-if-range]quit

作用:将G1/0/0、G1/0/1、G1/0/2三个接口设置为二层桥接模式

3、安全区域划分:

[f1090]security-zone name trust

[f1090-security-zone-Trust]import interface g1/0/1 vlan 1

[f1090-security-zone-Trust]import interface g1/0/2 vlan 1

[f1090-security-zone-Trust]quit

[f1090]security-zone name untrust

[f1090-security-zone-Untrust]import interface g1/0/0 vlan 1

[f1090-security-zone-Untrust]quit

作用:

trust区域:包含G1/0/1和G1/0/2(连接内网设备)

untrust区域:包含G1/0/0(连接R1路由器)

4、安全策略配置:

[f1090]security-policy ip

[f1090-security-policy-ip]rule name TtoU

[f1090-security-policy-ip-0-TtoU]source-zone trust

[f1090-security-policy-ip-0-TtoU]destination-zone untrust

[f1090-security-policy-ip-0-TtoU]action pass

[f1090-security-policy-ip-0-TtoU]quit

[f1090]security-policy ip

[f1090-security-policy-ip]rule name UtoT

[f1090-security-policy-ip-1-UtoT]source-zone untrust

[f1090-security-policy-ip-1-UtoT]destination-zone trust

[f1090-security-policy-ip-1-UtoT]action pass

[f1090-security-policy-ip-1-UtoT]quit

作用:配置双向安全策略

TtoU:允许trust区域到untrust区域的流量

UtoT:允许untrust区域到trust区域的流量

二、R1 路由器配置

R1:<H3C>sys

System View: return to User View with Ctrl+Z.

[H3C]sysname r1

[r1]int g0/0

[r1-GigabitEthernet0/0]ip add 192.168.10.254 24

作用:设置内网网关接口IP为192.168.10.254/24

连通性测试结果分析测试1:R1 → PC-7

[r1-GigabitEthernet0/0]ping 192.168.10.2

Ping 192.168.10.2 (192.168.10.2): 56 data bytes, press CTRL+C to break

56 bytes from 192.168.10.2: icmp_seq=0 ttl=255 time=4.904 ms

56 bytes from 192.168.10.2: icmp_seq=1 ttl=255 time=1.413 ms

56 bytes from 192.168.10.2: icmp_seq=2 ttl=255 time=1.664 ms

56 bytes from 192.168.10.2: icmp_seq=3 ttl=255 time=2.237 ms

56 bytes from 192.168.10.2: icmp_seq=4 ttl=255 time=1

✅ 结果:R1能成功ping通PC-7,延迟正常(1-5ms)

测试2:PC-7 → R1

pc-7:

<PC-7>ping 192.168.10.254

Ping 192.168.10.254 (192.168.10.254): 56 data bytes, press CTRL_C to break

56 bytes from 192.168.10.254: icmp_seq=0 ttl=255 time=1.839 ms

56 bytes from 192.168.10.254: icmp_seq=1 ttl=255 time=2.238 ms

56 bytes from 192.168.10.254: icmp_seq=2 ttl=255 time=1.540 ms

56 bytes from 192.168.10.254: icmp_seq=3 ttl=255 time=1.522

✅ 结果:PC-7能成功ping通网关,双向通信正常

8、配置特点分析

1. 防火墙工作模式

F1090工作在透明模式(二层桥接)

所有接口不配置IP地址,对用户透明

通过安全区域和策略实现访问控制

2. 安全设计

trust区域:内网可信区域(G1/0/1、G1/0/2)

untrust区域:外网非可信区域(G1/0/0)

双向放行策略:允许trust↔untrust区域通信

3. 网络分段

内网网段:192.168.10.0/24

网关地址:192.168.10.254

PC地址:192.168.10.2(可能是静态配置或DHCP分配)

当前状态总结

✅ 已完成配置:

防火墙基础配置 – 接口模式、安全区域、安全策略

路由器网关配置 – 内网接口IP地址

连通性验证 – 双向ping测试成功

�� 待完成配置(根据原始计划):

R1上的DHCP服务 – 为内网主机自动分配IP

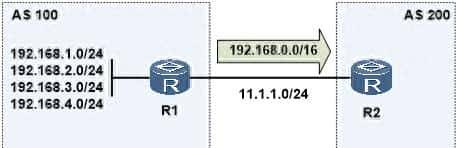

R1上的NAT配置 – 实现私网到公网地址转换

R1上的外网接口配置 – 连接ISP网络

R1上的默认路由 – 指向ISP网关

ISP路由器配置 – 模拟公网环境

相关文章